martes, 7 de junio de 2011

lunes, 6 de junio de 2011

Grace: La niña que no siente dolor

El dolor, una expresión del cuerpo, es un indicativo de que algo está sucediendo ya sea física o emocianalmente, por lo que pasar por alto esta advertencia puede ser fatal, pero ¿y si no hay dolor? Si no existe la sensación del dolor puede ser muy peligroso.

El dolor, una expresión del cuerpo, es un indicativo de que algo está sucediendo ya sea física o emocianalmente, por lo que pasar por alto esta advertencia puede ser fatal, pero ¿y si no hay dolor? Si no existe la sensación del dolor puede ser muy peligroso.Un rara enfermedad, llamada síndrome de Smith-Magenis, es un transtorno cromosómico que eleva el umbral del dolor hasta tal punto de que la persona no siente si se hace daño, esta padecimiento lo sufre Grace, una niña de tan solo cuatro años de edad.

ver mas...

ver mas...

MEMORIAS DEL CURSO

- en la clase anterior hablamos sobre el trabajo para la culminacion del curso.

- realizamos un test evaluativo de todos los temas vistos durante todo el semestre

- relizar las 3 entradas

- realizar el video acerca del documento que aparese en el blog de informatica juridica

Botón ‘No me gusta’ de Facebook, la peor amenaza informática de mayo

Las redes sociales siguen siendo las plataformas más utilizadas por los ciberatacantes para transmitir malware o robar información. Foto: Pandafrance (vía Flickr).

Como ya es habitual en el mundo tecnológico, durante los primeros días de cada mes las empresas de seguridad informática hacen públicos los peligros que dieron de qué hablar en el período inmediatamente anterior y que se convirtieron en una amenaza para los usuarios de Internet y de algunos dispositivos.Aunque ya no es extraño ver a las redes sociales ocupando los primeros puestos en el listado de amenazas, así como hace algo más de dos meses le tocó el turno a Twitter, esta vez el principal peligro informático circuló a través de Facebook. Durante mayo, el engaño del falso botón ‘No me gusta’ de la red social originó una campaña de propagación que redirigía a la víctima a una página de suscripción de servicios de SMS.

El engaño consistía en lo siguiente: en primer lugar, el usuario recibía un mensaje de un contacto invitándolo a descargar el supuesto nuevo botón. Al acceder al enlace, se daba inicio al proceso de instalación, que en uno de sus pasos solicitaba la inclusión de un código en javascript que permitía que el mensaje continuara su propagación hacia los contactos de la víctima. Una vez concluido el procedimiento, se redirigía a la víctima a una página de suscripción de SMS, servicio del que luego era muy difícil solicitar la baja.

Frente al ataque en Facebook, Federico Pacheco, Gerente de Educación e Investigación de ESET Latinoamérica, explicó: “Es importante que los usuarios sean conscientes de que este tipo de amenazas cada vez son más comunes en las redes sociales, por lo que deben mantenerse atentos ante enlaces sospechosos. Un usuario informado y alerta es mucho menos propenso a caer en estos engaños”.

ver mas...

lunes, 30 de mayo de 2011

Jóvenes en el país diseñan videojuegos útiles

Aumenta creación de juegos educativos en universidades como herramienta de conciencia social.

Los profesionales de mercadeo de una compañía de seguros del país dejaron de leer manuales para vender y ahora se entrenan con éxito en ventas a través de un videojuego.

Recorren virtualmente una ciudad cuyos edificios representan los diversos tipos de seguros que la empresa ofrece. En cada uno de sus pisos, cumplen misiones para saber cómo funcionan y para venderlos.

Al final del juego, un cliente potencial reta los conocimientos del jugador en su capacidad para hacer efectiva su labor.

Recorren virtualmente una ciudad cuyos edificios representan los diversos tipos de seguros que la empresa ofrece. En cada uno de sus pisos, cumplen misiones para saber cómo funcionan y para venderlos.

Al final del juego, un cliente potencial reta los conocimientos del jugador en su capacidad para hacer efectiva su labor.

Ataque a Sony, la amenaza informática de abril, y Bin Laden inaugura mayo

El ataque al sistema de Sony que expuso los datos de 77 millones de cuentas de usuarios de PlayStation se convirtió en una de las principales amenazas en materia de seguridad informática durante el mes pasado. Con relación a este incidente, los resultados obtenidos en el reporte de seguridad de la firma ESETmuestran que una de las principales preocupaciones de los profesionales latinoamericanos es la pérdida de datos o fuga de información, llegando al 42.52% del total de las respuestas.

Tal como lo demuestran los últimos casos de resonancia internacional, este tipo de ataques inquietan profundamente a las organizaciones no solo por los costos asociados a los mismos sino también por los riesgos relacionados a la reputación de la empresa. Según el estudio, 4 de cada 10 personas indicaron que cuentan en su empresa con herramientas de detección de incidentes, un valor por demás bajo si tenemos en cuenta la gran preocupación por la pérdida de datos.

MEMORIAS DEL CURSO

'Kung Fu Panda' regresa para reclamar la herencia de 'Shrek'

La cinta 'Kung Fu Panda' llegará a las salas de cine estadounidenses este viernes 27 de mayo con una secuela que servirá de reválida para una saga de DreamWorks llamada a heredar el vacío que dejó la película 'Shrek'.

'Kung Fu Panda 2' vuelve a viajar a una China de cuento donde el oso panda Po (Jack Black), elevado a la categoría de guerrero dragón en la primera película, emprenderá una misión para salvar a su país de las perversas intenciones de un pavo real resentido (Gary Oldman) que amenaza con destruir todo lo que el plantígrado ama.

'Kung Fu Panda 2' vuelve a viajar a una China de cuento donde el oso panda Po (Jack Black), elevado a la categoría de guerrero dragón en la primera película, emprenderá una misión para salvar a su país de las perversas intenciones de un pavo real resentido (Gary Oldman) que amenaza con destruir todo lo que el plantígrado ama.

'Kung Fu Panda 2' vuelve a viajar a una China de cuento donde el oso panda Po (Jack Black), elevado a la categoría de guerrero dragón en la primera película, emprenderá una misión para salvar a su país de las perversas intenciones de un pavo real resentido (Gary Oldman) que amenaza con destruir todo lo que el plantígrado ama.

'Kung Fu Panda 2' vuelve a viajar a una China de cuento donde el oso panda Po (Jack Black), elevado a la categoría de guerrero dragón en la primera película, emprenderá una misión para salvar a su país de las perversas intenciones de un pavo real resentido (Gary Oldman) que amenaza con destruir todo lo que el plantígrado ama. Zuckerberg ratifica que menores de 13 años no ‘caben’ en Facebook

La red social más grande del mundo plantea su idea de ‘curarse en salud’ y no permitir que los niños puedan entrar y conocer el mundo que se desarrolla en su interior. Prueba de ello son las declaraciones más recientes que hizo el fundador de Facebook, Marc Zuckerberg, en las que aseguró que la compañía no trabaja “en la posibilidad de que los menores de 13 años puedan abrir una cuenta”.

Pese a que en marzo pasado ENTER.CO alertó por un fenómeno que se volvió común en la red social y que dio cuenta de que los niños menores de 13 años mienten para estar en Facebook, todo indica a que la situación todavía no está solucionada y la privacidad y seguridad del popular sitio sigue siendo vulnerada por los más pequeños.

MEMORIAS DEL CURSO

lunes, 23 de mayo de 2011

'El fin del mundo' terminó siendo una tragedia económica para muchos

Varios seguidores del movimiento renunciaron a sus trabajos y gastaron altas sumas de dinero.

Varios seguidores del movimiento renunciaron a sus trabajos, gastaron altas sumas de dinero despidiéndose de los suyos e invirtieron miles de dólares para apoyar carteles y avisos publicitarios que advertían a los demás sobre el 'inminente' fin del mundo. Por ejemplo, se instalaron decenas de vallas en carreteras de EE. UU. y Canadá.

El mensaje apocalíptico de Camping tuvo eco en todo el mundo y en cuestión de horas se convirtió en uno de los temas más comentados en la Red. Mucha gente alcanzó a inquietarse.

Ahora, no todo fue negativo: los usuarios de las redes sociales aprovecharon la coyuntura para bromear largamente, hacer preguntas indiscretas y confesar secretos, pues, finalmente, el mundo se iba a acabar...

Gusanos y troyanos se devoran a Internet

Ayer fue el Día de Internet y en varias partes del mundo se celebraron seminarios, eventos culturales, conferencias, entre otros, para que la fecha tuviera eco mundial y se resaltara la importancia de la Red, que ya superó los 2.000 millones de usuarios.

Además de exaltarse en varios países el poder que tiene Internet, algunas firmas de seguridad se sumaron a la celebración de la Red, pero a su modo: alertando a los usuarios sobre las principales amenazas que existen en el ciberespacio.

Muestra de ello es el más reciente estudio de la firma de seguridad ESET Latinoamérica que asegura que el 64.8% de las infecciones por malware ocurridas el año pasado fueron a través de Internet. Según el informe, entre los principales medios de infección se ubican en primer lugar los sitios web con el 26.4%, seguidos por el correo electrónico (19.3%), la mensajería instantánea (10.6%) y las redes sociales (5.1%).

MEMORIAS DEL CURSO

informe flisol Neiva 2011

El evento tan esperado por todos el "FESTIVAL LATINOAMERICANO DE INSTALACIÓN DE SOFTWARE LIBRE" se realizo satisfactoriamente y fue una experiencia muy bonita que me lleno de conocimientos y me dio la oportunidad de compartir informacion acerca de temas tan importantes como creative commons, coppy right, coppy left y ampliar un poco el tema sobre la ley lleras que es tan importante para nosotros.

se logro cumplir con los objetivos previstos ya que las personas se interesaron en el tema y pudimos socializar con ellos, hacer que ampliaran un poco sus conocimientos hacia lo que de pronto no conocían a fondo o ignoraban por completo debido a que nos enfocamos en el uso desmedido de los medios tecnológicos y mas precisamente de la web desconociendo que hay reglamentación jurídica y que en este momento se desarrollan leyes que pueden llegar a castigar severamente a los que hacen caso omiso de estas.

se logro cumplir con los objetivos previstos ya que las personas se interesaron en el tema y pudimos socializar con ellos, hacer que ampliaran un poco sus conocimientos hacia lo que de pronto no conocían a fondo o ignoraban por completo debido a que nos enfocamos en el uso desmedido de los medios tecnológicos y mas precisamente de la web desconociendo que hay reglamentación jurídica y que en este momento se desarrollan leyes que pueden llegar a castigar severamente a los que hacen caso omiso de estas.

se logro cumplir con los objetivos previstos ya que las personas se interesaron en el tema y pudimos socializar con ellos, hacer que ampliaran un poco sus conocimientos hacia lo que de pronto no conocían a fondo o ignoraban por completo debido a que nos enfocamos en el uso desmedido de los medios tecnológicos y mas precisamente de la web desconociendo que hay reglamentación jurídica y que en este momento se desarrollan leyes que pueden llegar a castigar severamente a los que hacen caso omiso de estas.

se logro cumplir con los objetivos previstos ya que las personas se interesaron en el tema y pudimos socializar con ellos, hacer que ampliaran un poco sus conocimientos hacia lo que de pronto no conocían a fondo o ignoraban por completo debido a que nos enfocamos en el uso desmedido de los medios tecnológicos y mas precisamente de la web desconociendo que hay reglamentación jurídica y que en este momento se desarrollan leyes que pueden llegar a castigar severamente a los que hacen caso omiso de estas.lunes, 9 de mayo de 2011

Cerca de 25.000 'Voces Solidarias' Los artistas remataron la jornada musical cantando juntos 'Corazón Partío'

El Parque Simón Bolívar es el escenario en el que se reunieron alrededor de 25.000 personas en el concierto Voces Solidarias, para recoger fondos para la reconstrucción de las escuelas afectadas por la ola invernal.

El cantante Camilo Acuesta, más conocido como 'Camo', inció la tarde musical en el Parque Simón Bolívar, seguido de Gusi y Beto, quienes cantaron 'La Mandarina', 'Tengo tu amor' y 'Dime', entre otros temas.

Aunque la mayor parte del público no conocía las canciones de Brito, el evento estuvo muy animado con el artista que vino desde Ecuador para cantarles el tema 'Sobrevivir' a los afectados por el invierno.

ver mas...

“Facebook es la máquina de espionaje más terrible del mundo”: Julián Assange

l fundador de Wikileaks también criticó con fuerza el papel de los medios de comunicación a la hora de manejar la información de los gobiernos. Foto: Abode of Chaos (vía Flickr).

“Facebook es la máquina más terrible de espionaje jamás inventada. Aquí tenemos la base de datos más completa del mundo sobre las personas, sus relaciones, sus nombres, sus direcciones, sus ubicaciones y las comunicaciones entre ellos, sus familiares, todo accesible a la inteligencia de Estados Unidos”.

Con estas palabras, el fundador de Wikileaks, Julián Assange, en entrevista con Russia Today, se refirió al poder de la red social más grande del mundo. Según el líder del popular sitio y principal responsable de la filtración de cables diplomáticos de los embajadores de Estados Unidos en varios países del mundo, hoy los cibernautas no tienen garantías de seguridad en la Red y exponen su información personal en Google y Yahoo!

Assange fue muy crítico hacia las redes sociales cuando fue cuestionado acerca del papel que han jugado sitios como Facebook y Twitter en la crisis política y social de los países de Medio Oriente. Al menos matizó sus palabras al decir que Facebook no está a cargo de la inteligencia de Estados Unidos.

MEMORIAS DEL CURSO

Besos a larga distancia através de un dispositivo: ¿Como funciona?

Un grupo de científicos japoneses han inventado un dispositivo que puede transmitir un beso a distancia, informa la página DigInfoTV.

Un grupo de científicos japoneses han inventado un dispositivo que puede transmitir un beso a distancia, informa la página DigInfoTV.¿Cómo funciona?

El sistema, elaborado en el Laboratorio Kajimoto de la Universidad de Electrocomunicaciones de Tokio, se compone de dos pequeñas cajas con unas boquillas de plástico. El usuario mueve la boquilla con la lengua y los labios y la boquilla del otro dispositivo repite el mismo movimiento. El sistema está interconectado a través de un computador.

El nuevo transmisor de besos puede recordar el movimiento, así que no hay necesidad de que este proceso se realice al mismo tiempo. Se prevé que el sistema se pueda sincronizar en el futuro a través de Internet, para que los enamorados que están lejos el uno del otro puedan ´besarse´.

Los inventores del dispositivo señalan que de momento se trata de un prototipo, ya que un beso no es sólo un simple movimiento de lengua y labios, sino un conjunto de sensaciones, como el ritmo del aliento de la pareja, la humedad de su lengua, el sabor, etc.

La Justicia belga impide a Google News enlazar noticias de diarios

La Corte de Apelación de Bruselas ha ratificado una sentencia que obliga a Google a retirar de sus páginas y servicios en Bélgica los contenidos procedentes de diarios de aquel país. La sentencia afecta a las páginas del agregador que terminen con las extensiones .be y .com, así como a las memorias caché vinculadas a ellas y al servicio Google News. Ninguno de ellos podrá albergar en lo sucesivo artículos, fotografías ni representaciones gráficas de los diarios integrados en Copiepress, una asociación de editores de diarios belgas en lenguas francesa y alemana.

La Corte de Apelación de Bruselas ha ratificado una sentencia que obliga a Google a retirar de sus páginas y servicios en Bélgica los contenidos procedentes de diarios de aquel país. La sentencia afecta a las páginas del agregador que terminen con las extensiones .be y .com, así como a las memorias caché vinculadas a ellas y al servicio Google News. Ninguno de ellos podrá albergar en lo sucesivo artículos, fotografías ni representaciones gráficas de los diarios integrados en Copiepress, una asociación de editores de diarios belgas en lenguas francesa y alemana.ver mas...

MEMORIAS DE CURSO

SESION N° ONCE:

SESION N° ONCE:- en esta clase realizamosla entrega de los folletos realizados por cada grupo para el evento de flisol.

- acordamos los ultimos detalles para la realizacion del evento junto con el profesor.

- el profesor nos dio instrucciones de como podiamos realizar facilmente pegables.

- realizar las 3 entradas.

martes, 12 de abril de 2011

Blu-ray, PC, TV y consolas de video: de todo para antojarse de 3D

No se equivocaron los expertos al afirmar que este sería el año de las tabletas y la tecnología 3D.

Las primeras libran una guerra sin tregua, mientras que los dispositivos que incluyen el efecto de tres dimensiones empiezan una competencia en la que participan tabletas, computadores, monitores, celulares, cámaras, proyectores y consolas de video.Lo más interesante para el usuario es que la oferta crece, los precios empiezan a bajar y las opciones de adquirir esta tecnología son más viables. A continuación, una serie de productos que ya están en el mercado colombiano y otros que serán lanzados prontamente.

ver mas...

Ataque a web del Mininterior: ¿'Ciberactivismo' o 'Cibervandalismo'?

Ocho horas estuvo caída la página web del Ministerio del Interior en protesta a la Ley Lleras.

Con la ayuda de herramientas para editar texto entre grupos colaborativos en Internet, la organización Anonymous_Co lideró un ataque de denegación de servicio (DDoS), el cual consiste en enviar simultáneamente un número de solicitudes imposible de procesar a un servidor web, lo que ocasiona que este colapse.En otras palabras, es como si de repente llegaran cientos de personas a un punto de información en un centro comercial y lanzaran varias preguntas al mismo tiempo al asesor de servicio al cliente.

ver mas....

MEMORIAS DEL CURSO

DECIMA SESION:

- en esta clase realizamos un quiz sobre el nuevo proyecto de ley "lleras" sobre los derechos de autor y la pirateria

- posteriormente realizamos un debate acerca de la misma; opiniones, puntos de vista y lectura de la noticia en el periodico el tiempo.

- obsevamos un video en el blog de la compañera jessica sanches relacionado con el acta que prohibira distintos actos que realizamos cotidianamente. restringe la libertad de expresion, el intercambio de imagenes, vamos a estar sometidos a una vigilancia constante en el manejo de la red...

- discucion acerca de la tematica aplicada por el profesor; posibles altermnativas y propuestas para una mejor aplicacion de la misma.

lunes, 11 de abril de 2011

La Inteligencia Artificial , los Sistemas Expertos y los Sistemas Expertos Jurídicos

Al promediar la década de los setenta se conformó uno de los sectores más dinámicos y en constante evolución de la Informática Jurídica metadocumental o decisional , el que se refiere a la aplicación al Derecho de la Inteligencia Artificial (IA) y los Sistemas Expertos (SE).

La Inteligencia Artificial es el conjunto de actividades informáticas que, si fueran realizadas por el hombre, se considerarían producto de su inteligencia. (Supone predicar de entidades ajenas al hombre el rasgo humano por excelencia, o sea, la inteligencia.)

La Inteligencia Artificial es el conjunto de actividades informáticas que, si fueran realizadas por el hombre, se considerarían producto de su inteligencia. (Supone predicar de entidades ajenas al hombre el rasgo humano por excelencia, o sea, la inteligencia.)

El sector más importante de la IA es el que se refiere a los Sistemas Expertos. Estos SISTEMAS EXPERTOS incorporan de una manera práctica y operativa, el conocimiento que posee un experto en la materia de que se trate. Consisten en programas que reproducen las actuaciones que ha previsto el experto que los diseña. (Ejemplos de Sistemas Expertos más notorios: Los dirigidos al diseño artístico, localización de yacimientos minerales y diagnóstico médico).

Se establece que, así como el médico dictamina en función de alojar los síntomas de la enfermedad en un cuadro de patologías, el jurista, mediante el silogismo de la subsunción, atribuye a unos hechos tipificados las consecuencias jurídicas previstas en la norma. Estos son los llamados SISTEMAS EXPERTOS JURÍDICOS (SEJ). Ejemplos de SEJ: Liquidaciones tributarias, cálculo de prestaciones e indemnizaciones laborales, predicción de consecuencias jurídicas en impactos medioambientales, condición de adquisición de nacionalidad, Derecho de Familia, concretamente, matrimonio y divorcio.

Se establece que, así como el médico dictamina en función de alojar los síntomas de la enfermedad en un cuadro de patologías, el jurista, mediante el silogismo de la subsunción, atribuye a unos hechos tipificados las consecuencias jurídicas previstas en la norma. Estos son los llamados SISTEMAS EXPERTOS JURÍDICOS (SEJ). Ejemplos de SEJ: Liquidaciones tributarias, cálculo de prestaciones e indemnizaciones laborales, predicción de consecuencias jurídicas en impactos medioambientales, condición de adquisición de nacionalidad, Derecho de Familia, concretamente, matrimonio y divorcio.

Festival Latinoamericano de Instalación de Software Libre

FLISOL es el acrónimo del Festival Latinoamericano de Instalación de Software Libre, es el mayor evento de difusión del Software libre que se realiza desde el año 2005 en diferentes países de manera simultánea. En el año 2008 participaron más de 200 ciudades en 18 países de Latinoamérica.[1]

Es una oportunidad para todas aquellas personas interesadas en conocer más acerca del software libre. Participando es posible entrar en contacto con el mundo del software libre, conocer a otros usuarios, resolver dudas e interrogantes, intercambiar opiniones y experiencias; asistir a charlas y otras actividades programadas.

ver mas...

Es una oportunidad para todas aquellas personas interesadas en conocer más acerca del software libre. Participando es posible entrar en contacto con el mundo del software libre, conocer a otros usuarios, resolver dudas e interrogantes, intercambiar opiniones y experiencias; asistir a charlas y otras actividades programadas.

ver mas...

Copyleft

que es?

Grupo de licencias cuyo objetivo es garantizar que cada persona que recibe una copia de una obra pueda a su vez usar, modificar y redistribuir el propio trabajo y las versiones derivadas del mismo. Unas veces se permite el uso comercial de dichos trabajos y en otras ocasiones no, dependiendo que derechos quiera ceder el autor.

Traducción del término Copyleft (PUNTOYCOMA)

Copyleft es el término que se utiliza en el ámbito informático (y se aplica de manera análoga a la creación literaria y artística) para designar el tipo de protección jurídica que confieren determinadas licencias que garantizan el derecho de cualquier usuario a utilizar, modificar y redistribuir un programa o sus derivados, siempre que se mantengan estas mismas condiciones de utilización y difusión.creative commons

es una organización no gubernamental sin ánimo de lucro que desarrolla planes para ayudar a reducir las barreras legales de la creatividad, por medio de nueva legislación y nuevas tecnologías. Fue fundada por Lawrence Lessig, profesor de derecho en la Universidad de Stanford y especialista en ciberderecho, que la presidió hasta marzo de 2008.

Creative Commons (en español: «bienes comunes creativos») es también el nombre dado a las licencias desarrolladas por esta organización.

Tiene por objetivo traducir las licencias Creative Commons a los diferentes idiomas, así como adaptarlas a las diferentes legislaciones y sistemas de derechos de autor alrededor del mundo. Este trabajo está liderado por la directora de Creative Commons International, Catharina Maracke y por equipos de voluntarios en los diferentes países.

Actualmente cuenta con 28 países que están en proceso de traducción de las licencias, aunque se sabe que más de 70 países están interesados en comenzar a colaborar para alcanzar sus respectivas versiones y capítulos locales.

La nueva ley del fútbol liquidará a equipos que no paguen sueldos

Germán Vargas Lleras, ministro del Interior y Justicia, dijo que la nueva ley del fútbol ayudaría con el cumplimiento de los derechos laborales, refiriéndose a los jugadores del Quindío. "Muy importante que sancionemos la ley del fútbol, que ya terminó el trámite. Falta el acta de conciliación", indicó Lleras, quien apuntó que con el proyecto las normas del fútbol deben ser cumplidas.

"La nueva ley del fútbol va no solamente a garantizar los derechos de los trabajadores, que es parte del problema, sino a iniciar un proceso para que en el fútbol colombiano imperen las normas que el proyecto tiene previstas: capitalización de los equipos, lo cual es fundamental en este momento; democratización; más y mejor vigilancia de parte de las entidades oficiales, pero este aspecto que tanto ha incidido en materia laboral frente a los futbolistas, está previsto en el proyecto para que esos derechos se velen y se cumplan", explicó el jefe de la cartera del Interior.

ver mas...

Catalogan a Hotmail y Gmail como una amenaza para la seguridad

Hasta el momento, Google no ha hecho ningún pronunciamiento frente a la alerta en Rusia. Foto: Spencer E Holtaway (vía Flickr).

Hasta el momento, Google no ha hecho ningún pronunciamiento frente a la alerta en Rusia. Foto: Spencer E Holtaway (vía Flickr).Una dura alerta fue lanzada en las últimas horas por el responsable del Servicio de Seguridad Federal Ruso (FSB, por su sigla en ruso) y del Centro de Comunicaciones Especial, Alexander Andreyechkin. En un comunicado, el funcionario aseguró: “El uso incontrolable de tales servicios puede crear una gran amenaza para la seguridad”.

ver mas...

MEMORIAS DEL CURSO

NOVENA SESION:

- en esta clase realizamos la socializacion de las diapositivas de las ramas de la informatica juridica.

- visitamos la pagina de la biblioteca virtual de la usco.

- Buscar sistemas expertos juridicos.

- bases de datos juridicos documental que tenemos acceso en la universidad.

- para la proxima clase tema principal creative commons, copy left.

- Flisol.

lunes, 4 de abril de 2011

Brasileña vive durante dos años con tijeras en el vientre

Por error médico, quedó con el objeto de 18 cm. tras una cirugía de extracción de ovario, en 2008.

El caso se dio a conocer después que el Consejo Regional de Medicina de Sao Paulo, entidad encargada de regular el ejercicio de esa profesión, abrió el jueves un proceso de investigación a los médicos que atendieron a la mujer en el hospital Beneficencia Portuguesa de la ciudad de Araraquara, según informó el canal 'TV Globo'.

El esposo relató que su mujer, quien pasó recientemente por un tratamiento de quimioterapia para combatir un cáncer, comenzó a sentir fuertes dolores en el abdomen a finales del año pasado y exámenes de rayos X revelaron la presencia de las tijeras en su organismo.

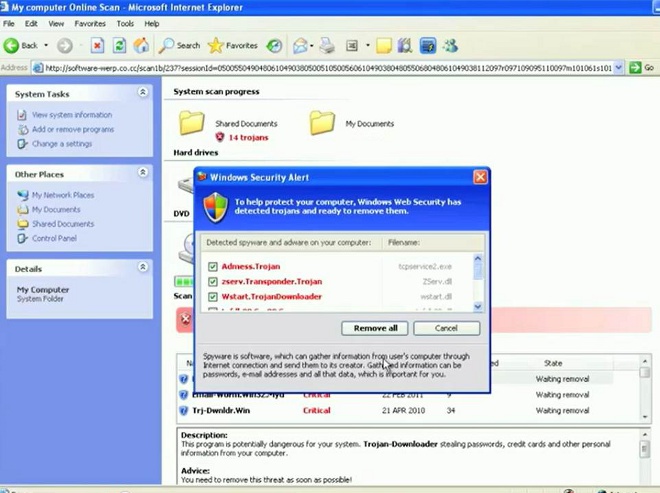

Alerta: ataque informático amenaza a miles de sitios web en el mundo

Aunque no hay una cifra oficial, la firma informó que el número de sitios afectados es mayor a un millón...

La firma de seguridad Websense informó sobre un ataque en Internet denominado ‘LizaMoon’, que ha vulnerado la seguridad de alrededor de un millón de sitios web.

Con el ataque, cuando los usuarios entran a cualquiera de los sitios afectados, son llevados a otro sitio, denominado Centro de Estabilidad de Windows (Windows Stability Center), el cual resulta siendo una falsa herramienta de seguridad (rogue) que lleva a los usuarios a instalar malware en sus equipos.

“Más de 500.000 direcciones tienen un script con un vínculo a ‘Lizamoon.com’, según una búsqueda en Google. También hemos podido identificar varias otras direcciones URL que se inyectan en la misma manera, por lo que el ataque es aún más grande de lo que se pensaba originalmente”, afirma Websense en su blog oficial. (En este momento, esta búsqueda en Google ya arroja más de 1,5 millones de resultados, aunque no necesariamente se trate de sitios afectados).

“Es muy difícil de decir cuántos sitios han sido afectados. La búsqueda en Google indica que es más de 1,5 millones de URL, pero ese número podría ser demasiado inflado. Lo que sí es seguro decir que está afectando a cientos de miles de personas”, aseguró la firma.

Según la firma, el primer caso confirmado que se conoce de esta amenaza se dio partir de diciembre de 2010, pero solo hizo la conexión con LizaMoon desde el martes pasado. Entre las características del ataque se encuentra que utiliza la inyección SQL, un método que aprovecha la vulnerabilidad informática para agregar secuencias de comandos malintencionados.

MEMORIAS DEL CURSO

octava sesión:

- en esta clase subimos las diapositivas de las ramas de la informática jurídica por medio de slideshare.

- observamos y leímos la pagina de fisol, y nos informamos acerca de la actividad realizada con fines educativos.

- realizamos varias lecturas acerca de diversas paginas que podemos encontrar en la reciente publicación blog del curso tituladas flisol.

- conformación de grupos para el trabajo (comentarios acerca de este).

- se hizo un breve debate acerca de la realización del trabajo en grupo y su posible presentación en el festival de software libre.

- realización del parcial.

para la próxima clase:

- realizar las 3 entradas

- ver vídeo de la conferencia que se encuentra en el blog del curso.

- fecha fijada para la entrega del trabajo 26 de abril

sábado, 26 de marzo de 2011

Cosas curiosas que posiblemente no sabías

1- Es imposible chuparse el codo.

2- La Coca Cola era originalmente verde.

3- Es posible hacer que una vaca suba escaleras pero no que las baje.

4- American Airlines ahorró U$S 40.000 en 1987 eliminando una aceituna de cada ensalada que sirvió en primera clase.

5- El porcentaje del territorio de África que es salvaje: 28%

El porcentaje del territorio de Norteamérica que es salvaje: 38%

6- El graznido de un pato (cuac, cuac) no hace eco y nadie sabe por qué.

7- Cada rey de las cartas representa a un gran rey de la historia:

- Espadas: El rey David.

- Tréboles: Alejandro Magno.

- Corazones: Carlomagno.

- Diamantes: Julio César.

- Tréboles: Alejandro Magno.

- Corazones: Carlomagno.

- Diamantes: Julio César.

8- Multiplicando 111.111.111 x 111.111.111 se obtiene 12.345.678.987.654.321.

9- Si una estatua en el parque de una persona a caballo tiene dos patas en el aire, la persona murió en combate, si el caballo tiene una de las patas frontales en el aire, la persona murió de heridas recibidas en combate, si el caballo tiene las cuatro patas en el suelo, la persona murió de causas naturales.

10- Según la ley, las carreteras interestatales en Estados Unidos requieren que una milla de cada cinco sea recta. Estas secciones son útiles como pistas de aterrizaje en casos de emergencia y de guerra.

11- El nombre Jeep viene de la abreviación del ejército americano a “General Purpose” Vehicle, o sea “G.P.” pronunciado en inglés.

12- El Pentágono tiene el doble de baños de los necesarios. Cuando se construyó, la ley requería de un baño para negros y otro para blancos.

13- Es imposible estornudar con los ojos abiertos.

14- Los diestros viven en promedio nueve años más que los zurdos.

15- La cucaracha puede vivir nueve días sin su cabeza, antes de morir de hambre.

16- Los elefantes son los únicos animales de la creación que no pueden saltar (afortunadamente).

17- Una persona común ríe aproximadamente 15 veces por día (deberíamos mejorar eso).

18- Los mosquitos tienen dientes.

19- Thomas Alva Edison temía a la oscuridad.

20- Miguel de Cervantes Saavedra y William Shakespeare son considerados los más grandes exponentes de la literatura hispana e inglesa respectivamente; ambos murieron el 23 de abril de 1616…

Nuevo pleito europeo por la publicidad en Google

¿Puede una marca usar el nombre de otra para que su publicidad en Google salga cuando un internauta introduzca el nombre de la competencia en una búsqueda? El año pasado, un pleito de la empresa de Louis Vuitton contra Google llegó al Tribunal Europeo y este le dio la razón a Google. Ahora, el mismo tribunal debe dirimir un litigio de Interflora contra Marks & Spencer por idénticos motivos. El fiscal del tribunal ha anticipado su opinión de que Interflora tiene razón en este pleito en la medida en que esta maniobra publicitaria puede crear confusión en el consumidor. La aparente paradoja está en que, el año pasado, Google ganó la batalla. El tribunal sentenció que "cualquier empresa podrá pujar o seleccionar marcas registradas como palabras clave".

ver mas....

ver mas....

MEMORIAS DEL CURSO

séptima sesión:

- se realizo un taller evaluativo en clase, se subió al blog.

- leímos un articulo sobre la nueva ley de tecnologías de información y comunicaciones.

- diapositivas comonicacion de datos y redes informáticas.

para la próxima clase:

- leer las dos leyes

- estudiar todas las diapositivas vistas hasta el momento para el parcial.

- realizar diapositivas sobre los tipos de informática vistas en clase.

martes, 22 de marzo de 2011

TALLER FINAL EVALUATIVO INFORMATICA JURIDICA " TEMA A "

este es el taller realizado en clase

descargar

descargar

domingo, 20 de marzo de 2011

La Red, un lugar para la educación

Ocupó funciones que tradicionalmente prestaban los libros, bibliotecas, diccionarios, entre otros.

Internet, al ser una plataforma que se caracteriza por soportar múltiples formatos, poco a poco ha ocupado el espacio y las funciones que tradicionalmente prestaban los libros, bibliotecas, diccionarios, atlas, cartillas, videos y otros materiales educativos, hasta llegar a reemplazarlos virtualmente.

Las herramientas multimedia que ofrece la Red y la posibilidad deacceder a la información con tan solo unos clics, han sido bien explotadas para ofrecer contenidos educativos. La posibilidad de enseñar y de compartir conocimientos a través de Internet generó desde la década de los 90 (según el Ministerio de Educación Nacional) un interés mayor por las comunidades de aprendizaje de alumnos y profesores de todos los niveles,gestores educativos y especialistas de empresas que usan las TIC para mejorar la enseñanza y el aprendizaje.

MEMORIAS DEL CURSO

domingo, 13 de marzo de 2011

Shakira vio el sol junto a 80.000 colombianos

El Shakira & Pop Festival Colombia, que patrocinó EL TIEMPO, fue un éxito. Tarde radiante de música y alegría. "No hay nada como estar en casa", dijo la artista.

Ni una gota. El cielo sobre el Parque Simón Bolívar permaneció despejado ayer, durante toda la tarde, para recibir a Shakira y su Pop Festival en Bogotá, que convocó allí a alrededor de 35.000 asistentes. Además, cerca de 45.000 personas más pudieron seguirla a través de las cinco pantallas que EL TIEMPO dispuso en el Parque El Tunal y en Cali, Medellín, Barranquilla y Cartagena.

leer mas...

leer mas...

Suscribirse a:

Entradas (Atom)